Cómo eliminar virus de Facebook paso a paso

Podemos decir que Facebook es una red social segura, pero como todo lo que forma parte del universo de Internet, no está exenta de amenazas de hackers que quieren hacerse con nuestros datos. Por eso, si tenemos la mala suerte de infectarnos con uno de estos virus, nuestra información puede verse seriamente comprometida. Te explicamos qué puedes hacer para prevenir y eliminar virus de Facebook.

Asegura tu cuenta

Lo primero que debemos hacer es asegurar la cuenta como es debido. En primer lugar, controlando las opciones de privacidad: quién ve tus fotos, quién puede compartir tus publicaciones, etc.

En segundo lugar, potenciando al máximo la seguridad de nuestra cuenta. Para ello conviene activar la verificación en dos pasos que ofrece Facebook y utilizar un gestor de contraseñas que nos ofrezca una contraseña imposible de descifrar.

Vigila las aplicaciones

Muchas aplicaciones para móviles permiten el registro a través de Facebook. Esto facilita enormemente el acceso a ellas, puesto que basta con tener cuenta en esta red social para poder disfrutarlas. Sin embargo, debemos controlar enormemente las aplicaciones a las que damos acceso a nuestra cuenta, porque algunos hackers podrían utilizar estos accesos para colarse en ella.

Antes de aceptar el acceso de la aplicación, debemos saber con certeza qué accesos nos está pidiendo para evitar futuros problemas.

De igual forma, hay que revisar con regularidad las aplicaciones autorizadas en nuestra cuenta. Aquellas que ya no utilicemos, que no sean imprescindibles en nuestro día a día o que nos resulten sospechosas, deberemos borrarlas de inmediato.

Evita pulsar en enlaces sospechosos

Si te estás preguntando cómo saber si tengo virus en Facebook, puedes hallar las respuestas en ese enlace extraño que te pasó un amigo y que pinchaste por curiosidad. Los enlaces sospechosos son una de las fuentes más comunes de entrada de virus.

Aunque vengan de un amigo, es posible que su cuenta ya esté infectada o que ni siquiera sepa lo que está mandando. Desconfía siempre y nunca cliques en el enlace, pues puede llevarte a alguna web falsa que, al introducir algunos datos, podría controlar todas tus cuentas.

No aceptes a cualquier ‘amigo’

Aunque creas que tu cuenta es mejor cuantos más amigos tengas, estás equivocado. Aceptar amistades que no conoces puede aumentar el riesgo de amenazas. Esas personas pueden ser identidades falsas que solo buscan conseguir datos de tu cuenta y compartirlos sin tu consentimiento.

Cómo eliminar virus de Facebook: consejos

Si por desgracia has caído en uno de los virus de la red social, debes seguir los siguientes pasos:

– Cambia tu contraseña y activa la verificación en dos pasos.

– Si utilizas la misma contraseña en otras cuentas, cámbiala en todas ellas para que tus datos no estén comprometidos.

– Publica en tu muro de Facebook que has sufrido un ataque para que tus amigos estén alerta y puedan actuar si ellos también están en riesgo.

– Si desconfías de alguna extensión instalada en tu navegador, no dudes en desinstalarla de inmediato.

– Ejecuta herramientas como MalwareBytes para saber si tu ordenador o móvil están comprometidos. De ser así, sigue los pasos de la herramienta para eliminar el virus.

No se te ocurra instalarte en Facebook ‘Aprende a eliminar los virus de tu perfil’ porque es malware

Un falso plugin que se llama perspicazmente “Aprende a eliminar los virus de tu perfil de Facebook” es una nueva campaña de malware. Este nuevo ataque engaña a los usuarios de Facebook para que se instalen un plugin malicioso alojado en Google Chrome Web Store. Estos ataques se valen de varios temas, como: Cambia el color de tu perfil; Descubre quién visitó tu perfil; y otros relacionados con la ingeniería social, como Aprende a eliminar los virus de tu perfil de Facebook. Brasil ha sido el país en el que se ha detectado esta nueva campaña de malware que se ha extendido a otros países. Los ciberdelincuentes han convertido este esquema delictivo del “Me gusta” en dinero: 1.000 “Me gusta” equivalen a 27 dólares.

Google Chrome y Facebook se han convertido en dos de las plataformas más demandadas en el mundo y los ciberdelincuentes parece ser que tienen fijación en ellas, puesto que son constantes los ataques detectados. Tanto el popular navegador como la extendida red social cuentan con una gran cantidad de información y datos de los usuarios, un botín de los más “goloso” para los hackers.

Según explica Fabio Assolini, analista de Kaspersky Lab, “en el mes de marzo hemos descubierto una nueva campaña de malware que, a través de ingeniería social, intenta engañar a los usuarios de Facebook para que se instalen un plug-in malicioso alojado en Google Chrome Web Store.

Fue esto último lo que llamó la atención de los analistas de Kaspersky Lab, no porque solicite al usuario que instale una extensión maliciosa, sino porque la extensión maliciosa se aloja en la tienda web oficial de Google Chrome. Si el usuario entra en “Instalar aplicación”, se le desviará al sitio de la tienda oficial. La extensión maliciosa aparece como “Adobe Flash Player”

Tras la instalación, la extensión maliciosa puede obtener el control total del perfil de la víctima por medio de la descarga de un archivo script. El archivo script contiene instrucciones para enviar comandos al perfil de Facebook de la víctima, para propagar un mensaje malicioso o invitar a más usuarios a instalar la falsa extensión. Además, el script también contiene comandos para hacer que al perfil de la víctima le gusten ciertas páginas.

Rentabilizando los “Me gusta”

¿Cómo convierten los hackers este esquema delictivo en dinero? Tal y como explica Assolini, “Es sencillo porque los ciberdelincuentes tienen el control total del perfil de la víctima. Han creado un servicio para vender “Me gusta” en Facebook, especialmente dirigido a compañías que quieran promocionar sus perfiles, ganar más seguidores y visibilidad. Por supuesto que para vender estos “Me gusta” se valen de perfiles de víctima”.

Virus y troyanos asolan Facebook. Asprox.N y Lolbot.Q, los últimos en llegar

Facebook se ha convertido en el gancho preferido por los ciberdelincuentes en 2011. En sólo 3 días se han descubierto dos nuevos códigos maliciosos que se distribuyen utilizando para ello la más famosa red social del mundo. Reciben los nombres de Asprox.N y Lolbot.Q. Descubra como deshacerse de ellos sin que infecten su equipo.

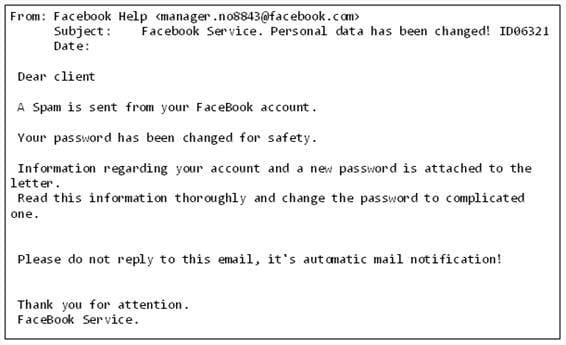

La tendencia que se ha impuesto en los últimos años de desarrollar amenazas informáticas específicas para su distribución utilizando como gancho las redes sociales más populares y extendidas a nivel mundial se está consolidando. Y es que en los últimos tres días, dos nuevos códigos maliciosos que utilizan Facebook como cebo están haciendo su agosto campando a sus anchas entre un excelente caldo de cultivo de excelentes víctimas. Por un lado, Asprox.N es un troyano que llega al ordenador a través del correo electrónico. Intenta engañar al usuario diciéndole que su cuenta de Facebook está distribuyendo spam y que, por ese motivo y para su seguridad, sus claves han sido modificadas. Incluye un documento de Word falso donde se supone que está la nueva contraseña del usuario.

El archivo adjunto al correo presenta un icono de documento de Word algo diferente del habitual, denominado Facebook_details.exe. Este archivo en realidad es el gusano, que una vez ejecutado, descarga un archivo .doc el cual ejecuta el procesador de textos haciendo creer al usuario que realmente se ha abierto el archivo original anexo al correo. El troyano, una vez ejecutado, descarga otro fichero cuya función es la de abrir todos los puertos disponibles, conectándose a los servicios de correo de varios proveedores, intentando de esta manera enviar spam al mayor número posible de usuarios.

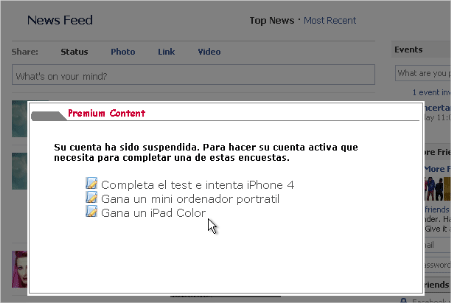

Por otro lado, Lolbot.Q se distribuye a través de programas de mensajería instantánea, como MSN o Yahoo!, mostrando un mensaje que incluye un link malicioso. Ese enlace descarga el gusano, cuya función es secuestrar nuestra cuenta de Facebook, evitándonos acceder a ella. Si intentamos entrar en la red social, aparece un mensaje que nos informa de que nuestra cuenta ha sido suspendida y para volver a activarla nos pide rellenar una encuesta, ofreciendo al usuario ganar varios gadgets, como un iPad o un ordenador portátil para fomentar su participación.

Por otro lado, Lolbot.Q se distribuye a través de programas de mensajería instantánea, como MSN o Yahoo!, mostrando un mensaje que incluye un link malicioso. Ese enlace descarga el gusano, cuya función es secuestrar nuestra cuenta de Facebook, evitándonos acceder a ella. Si intentamos entrar en la red social, aparece un mensaje que nos informa de que nuestra cuenta ha sido suspendida y para volver a activarla nos pide rellenar una encuesta, ofreciendo al usuario ganar varios gadgets, como un iPad o un ordenador portátil para fomentar su participación.

Tras varias preguntas, se solicita un número de móvil al usuario, donde recibiría mensajes de datos, lo que le supondría un gasto de 8,52 euros a la semana. Al hacer efectiva esta suscripción, la víctima recibiría en su teléfono móvil una clave con la que podría recuperar su cuenta de Facebook.

Tras varias preguntas, se solicita un número de móvil al usuario, donde recibiría mensajes de datos, lo que le supondría un gasto de 8,52 euros a la semana. Al hacer efectiva esta suscripción, la víctima recibiría en su teléfono móvil una clave con la que podría recuperar su cuenta de Facebook.

Según Luis Corrons, Director Técnico de PandaLabs: “de nuevo los ciberdelincuentes utilizan técnicas de ingeniería social para hacer caer a las víctimas e infectarles con malware. Dado el creciente éxito de esta red social, no es de extrañar que se esté convirtiendo en uno de los ganchos preferidos para hacer caer a usuarios incautos”.

Desde PandaLabs se recomienda a todos los usuarios desconfiar, en cualquier caso, de cualquier mensaje con asunto excepcionalmente llamativo, ya sea recibido a través de correo electrónico, de programas de mensajería instantánea o a través de cualquier otro medio; y tomar precauciones a la hora de hacer clic en enlaces externos en páginas web que contentan esta funcionalidad. Por supuesto, recomendamos no introducir, en ningún caso, datos personales en las aplicaciones que intentan vender test de cualquier tipo.

Anonymous amenaza con lanzar un virus en Facebook

El grupo Anonymous anunció que tenía la intención de lanzar un ataque de malware altamente sofisticado a través de Facebook. En las últimas horas, y gracias a la herramienta de seguridad gratuita para Facebook, BitDefender Safego, ha descubierto en la red social un ejemplar de malware que se parece mucho al descrito por Anonymous en su videocomunicado.

Detectado por las soluciones antimalware de BitDefender como Backdoor-bifrose-aAJX, este código malicioso fue localizado inicialmente alrededor del 8 de julio, una fecha que se corresponde con la mostrada por Anonymous en un vídeo difundido durante el fin de semana y en el que se mostraban los efectos del malware. El mismo día, apareció en Facebook bajo el disfraz de una estafa que pretende ofrecer un “Nuevo chat de video en Facebook con funciones de voz”. De acuerdo con su descripción - en árabe-, si el usuario sigue el enlace proporcionado, será llevado hasta la descarga de un archivo llamado “scan_facebook.zip” que, en realidad, contiene el virus.

Una vez infectado un equipo, este ejemplar de malware hace exactamente lo que los hacktivistas dicen: se inyecta en el proceso de Internet Explorer, proporciona al atacante remoto un acceso sin obstáculos al sistema comprometido, registra las pulsaciones de teclado y elimina varios procesos relacionados con soluciones antimalware. Sin embargo, no tiene el componente de auto-replicación que el grupo Anonymous dijo que debería tener. Lo que sí hace es conectarse a un servidor remoto situado en Egipto, algo que el video de Anonymous “olvidó” mencionar.

“¿Podría tratarse del virus conocido como “Fawkes Virus” que ha promocionado Anonymous?”, se pregunta Jocelyn Otero Ovalle, Directora de Marketing de BitDefender para España y Portugal: “Hasta el momento, a pesar de que esta amenaza se parece mucho a lo que Anonymous describió como su última arma en la batalla, su éxito es más bien poco. ¿Quizás esté Anonymous tratando de engañarnos? ¿Han creado un malware de verdad? ¿Es su intención lanzarlo o sólo evaluar la capacidad de reacción de los usuarios ante una amenaza? En cualquier caso, estamos ante una amenaza que está actuando en Facebook y que los usuarios deberían conocer para poder protegerse de ella”.

Un virus que se propaga a través de Facebook amenaza a 1,4 millones de usuarios españoles

Llega en forma de un vídeo que promete imágenes que causaron un escándalo en Estados Unidos e invita al usuario a pinchar en el enlace. Cuando lo hace, una falsa web que simula ser Facebook nos obliga a compartir el enlace previa visualización del vídeo y, entre otras cosas, nos añade aplicaciones de casinos online chinos, entre otros.

Utilizar Facebook para propagar amenazas no es una técnica nueva, pero sigue funcionando. Este es el caso del vídeo que anuncia un supuesto escándalo que puede revolucionar a Estados Unidos, que se propaga a través de los muros de nuestros amigos una vez hemos sido afectados y que tiene como víctimas a más de 1.400.000 personas en estos momentos, entre ellos, a usuarios con perfiles españoles.

Si deseamos ver dicho vídeo y pulsamos sobre el enlace, el link nos lleva a una web que simula ser Facebook, pero que no tiene nada que ver con la red social.

En dicha web se nos solicita verificar que tenemos más de 13 años. Para previsualizar el vídeo, se nos obliga a compartir el enlace en nuestro muro, consiguiendo de esta manera una mayor difusión. Una vez compartido, el usuario es dirigido a otra web donde se muestra el vídeo, así como multitud de botones de “Me gusta”.

Aunque no queda muy clara la finalidad de esta nueva amenaza, un síntoma evidente de que el usuario ha sido afectado es que agrega una serie de enlaces en el apartado de “Actividades e intereses” de la información del perfil de usuario, entre ellos, aplicaciones de casinos online chinos, que podrían ser lo que finalmente estén sacando beneficio económico a este tipo de actividades.

Por eso, desde Ontinet.com, distribuidor en exclusiva de ESET, recomendamos a los usuarios que en caso de visualizar dicho vídeo en el muro de sus amistades, hagan caso omiso del mismo y no hagan clic en el enlace para evitar males mayores.

Nuevas amenazas de malware destinados a los usuarios de Facebook/h2>

Check Point ha advertido a los consumidores sobre una nueva y rápida amenaza de malware dirigida a los usuarios de la popular web de networking, Facebook. El descubrimiento de la amenaza se hizo por Fortinet.”Secret Crush” es un nuevo programa de software que se distribuye a través de Facebook utilizando el desarrollador API, que permite a los proveedores de software conectar las aplicaciones a Facebook.

La amenaza se propaga mediante el envío de una notificación, por parte de los usuarios de Facebook, en la que aparece una invitación para añadirse a su red. Si el receptor de esta invitación quiere saber quién le ha enviado el mensaje, es necesario que descargue una aplicación, la cual contiene adware Zango. Las descargas de aplicaciones son comunes en Facebook pues los usuarios suelen hacer descargas rápidas sin un análisis riguroso.

“El malware y las amenazas en el browser evolucionan y explotan las redes sociales, por esta razón es muy importante que los consumidores, ahora más que nunca, tomen las precauciones necesarias para proteger sus privacidad e identidad online”, dijo Laura Yecies, vicepresidenta y directora general de la División de Consumo de Check Point. “Check Point aconseja a los consumidores a adoptar un enfoque de capas para asegurar sus navegadores de Internet y sus PC. Los usuarios necesitan un uso completo de firewall, antivirus y protección contra programas espía. Una solución de seguridad para el navegador, como ZoneAlarm ForceField, también proporciona una importante capa de defensa contra los últimos tipos de amenazas basados en la Web”.

Los clientes de Check Point utilizan los productos ZoneAlarm Internet Security Suite y / o ZoneAlarm ForceField que protegen preventivamente. ZoneAlarm Internet Security Suite ofrece protección contra Zango y otros tipos de malware a través de las principales características del producto y de las tecnologías:

- SmartDefense Advisor ajusta automáticamente la configuración de seguridad para la protección contra los últimos spyware;

- DefenseNet es un sistema de alerta que reúne datos de la comunidad de usuarios de ZoneAlarm sobre los últimos spyware y malware;

- Spy Site Blocking impide que los spyware lleguen a los usuarios de PC mediante el bloqueo de distribución de spyware en los Web Sites

ZoneAlarm ForceField (en la actualidad, se ofrece gratuitamente al público como beta) también protege a los usuarios contra Zango a través de la descarga del producto función de protección. La versión beta gratuita de ZoneAlarm ForceField se puede descargar en http://download.zonealarm.com

Los consumidores pueden también descargar gratis ZoneAlarm Internet Security Suite con 15 días de prueba en http://www.zonealarm.com/store